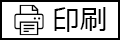

「このような事態を招き、心から深くお詫び申し上げる」

水島藤一郎理事長は3日の衆院厚生労働委員会で冒頭のように謝罪した。しかし、頭を下げてすむ問題ではない。犯罪に利用されかねない重要情報を預かっている緊張感に欠ける。

同機構は公的年金の運営業務を担う特殊法人で、国から委託を受ける。全国に地方ブロック9か所、年金事務所312か所の拠点を持つ。旧社会保険庁は、消えた年金問題や年金流用などが相次いだことから廃止。

‘10 年1月、同庁の業務を引き継いで誕生したものの、再び、信頼を裏切った。

「旧社保庁の職員を再雇用し、看板をつけ替えただけ。体質改善ができていない。その証拠に、水島理事長が国会の集中審議で再発防止策のひとつに挙げたのは、個人情報を扱う端末でインターネット接続を禁止することだった。そんなことはキホンの『キ』。そこからか、という感じだ」(全国紙社会部記者)

同機構によると、今回流出した個人情報は約125万件。最も多いパターンは「基礎年金番号と氏名、生年月日」の組み合わせで約116万7000件、「基礎年金番号と氏名、生年月日、住所」が約5万2000件、「基礎年金番号と氏名」が約3万1000件となっている。被害はさらに増える可能性がある。

なぜ、大量の個人情報が外部に漏れてしまったのか。同機構によると、職員が外部から来た電子メールの添付ファイルを開封したことでウイルスに感染し、不正アクセスを許した。一時的に職員間で共有するフォルダに保存していた個人情報の一部が流出したという。

現在は、ウイルスに感染したパソコンを隔離し、契約しているウイルス対策ソフト会社に解析を依頼している。検知したウイルスを取り除く作業も進めている。さらに、同機構の全拠点でインターネットへの接続を遮断した。

なぜ、外部から送られてきた電子メールの添付ファイルを不用意に開封したのか。

インターネット・セキュリティーに詳しい『電経新聞』の北島圭社長は、今回のウイルスは「標的型」であり、『特定の情報』や『特定の組織』を狙って行われるサイバー攻撃ではないかと指摘する。

「今回のウイルスは俗に言う『やりとり型攻撃』、つまり、メールのやりとりを通じてウイルスを送り込む攻撃だ。ウイルスの仕込まれた添付ファイル付きメールを受信した後、職員が添付ファイルを開いてしまい不正アクセスが実行されたようだ。ハッカーが問い合わせや苦情・陳情などを装ったメールを送信し、職員が業務の一環としてメールを開き情報流出が起こった」

つまり、まんまとダマされたということ。一部報道によると、ウイルスが添付されたメールの件名は、厚生労働省が公表している年金関係の文書「厚生年金基金制度の見直しについて(試案)に関する意見」と同じだった。

このメールを福岡県内の拠点に勤務する職員が5月8日に開封し不正アクセスがスタート。このとき、非公開のアドレスを収集した可能性がある。

同18日、東京本部の職員が非公開のアドレスに届いたメールのウイルス付き添付ファイルを開封してしまった。件名は8日とは異なり、関係者を装う工作がなされていた。

サイバーセキュリティーの対策・対応を支援する一般社団法人『JPCERTコーディネーションセンター』の早期警戒グループマネジャー・満永拓邦さんは、こう指摘する。

「昨年8~9月ごろから急増している標的型攻撃のうち、『クラウディオメガ』と呼ばれる海外グループの手口と似ている。国内のウェブサイトにハッキングし、そこを“踏み台”に遠隔操作してターゲットの組織を狙うんです。日本のウェブサイトを経由することで攻撃元をたどりにくくするとともに、海外との通信が頻繁に発生しないため疑われにくい。攻撃側の狙いは機密データです」

満永さんによると、無差別にウイルスを送りつけるバラマキ型攻撃は被害者が多いため、ウイルスを収集して対応ワクチンをつくりやすい。しかし、標的型攻撃は狙いがピンポイントで、ウイルスも標的組織に向けたオリジナルなのでワクチンが間に合わないという。ウイルス対策ソフトだけで防ぐのは難しい。

被害の詳細や考えられる悪用は何か。委託元の厚労省に問い合わせると「本省では回答しない」とそっけない対応。同機構は対応に追われていたこともあり、「詳細は捜査中」と回答するのみだった。

<ジャーナリスト/渋井哲也+本誌取材班>